2022 empezó con malas noticias para la seguridad en Android. Una peligrosa estafa vía SMS se hacía pasar por bancos como BBVA o Santander, un falso mensaje que tiene como objetivo robar nuestros datos bancarios. La cosa no acaba aquí, y es que hay aplicaciones en Google Play que están imitando este comportamiento.

Los investigadores en el campo de la ciberseguridad ya han investigado el comportamiento de este troyano, por lo que ya contamos con información acerca cómo está creciendo, cómo funciona y por qué es tan peligroso. Te lo contamos todo.

Xenomorph, un malware en constante evolución

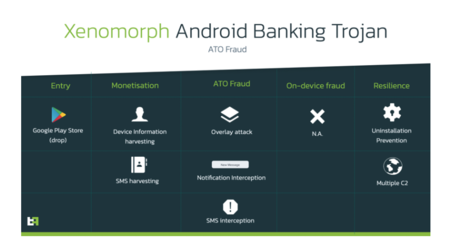

Capacidades del malware. Imagen por Threatfabric.

Capacidades del malware. Imagen por Threatfabric.

Según los datos recopilados por los investigadores, Xenomorph ya cuenta con más de 50.000 instalaciones en tan solo una de sus apps (se ha detectado ya en 28) y no solo se distribuye por SMS: también está presente en Google Play. Como es habitual, las aplicaciones que se hacen pasar por limpiadores del sistema venían infectadas, como en el caso de 'Fast Cleaner', ya retirada de la tienda de Google.

España ha sido el país más afectado, seguido por otros países europeos como Italia, Bélgica y Portugal. Los investigadores alertan sobre el auge de cada vez más apps para robar datos bancarios en Play Store, algo a lo que se suman los ataques por SMS. Aquí el mecanismo es sencillo: te llega un falso SMS, te invitan a introducir tus credenciales bancarias y, en caso de que lo hagas, ya tienen tus datos.

El troyano que, como te hemos adelantado, empieza a dar sus primeros pasos en Play Store, es capaz de acceder al registro de SMS, deshabilitar las notificaciones de tu móvil, protegerse para no ser desinstalado y acceder a toda la información del terminal. De hecho, nada le impide cambiar su icono por el de una app bancaria, simular que es dicha app al abrirla y hacerse con tus datos.

El ataque no podría ser más sofisticado, y es que se combinan apps infectadas en Google Play con ataques vía SMS. El principal objetivo es hacerse con el permiso de accesibilidad, el cual permite a este tipo de apps hacerse con el control completo del dispositivo, e incluso enviar información a servidores sobre las claves que estamos enviando al abrir una app que creemos que es la de nuestro banco.

El virus acaba de nacer, y tiene capacidad de evolución

Funciones implementaadas y sin implementar aún del malware.

Funciones implementaadas y sin implementar aún del malware.

Lo más preocupante sobre Xenomorph es que, como indican los investigadores, está en una fase prematura. Hay buena parte del código del malware que ni siquiera está activo, aunque sí programado. Esto es un indicador de que hay bastante margen para que el virus evolucione, haciéndose incluso más sofisticado.

"Xenomorph actualmente es un troyano bancario Android promedio, con mucho potencial sin explotar, que podría lanzarse muy pronto. El malware de la banca moderna está evolucionando a un ritmo muy rápido, y los delincuentes están empezando a adoptar prácticas de desarrollo más refinadas para apoyar futuras actualizaciones. Xenomorph está a la vanguardia de este cambio. La versión actual de Xenomorph es capaz de abusar de los Servicios de Accesibilidad para robar claves, evitar la desinstalación e interceptar SMS y notificaciones"

Como siempre hacemos, te recomendamos no abrir SMS que no procedan de fuentes seguras y, en caso de que lo parezcan, nunca introduzcas claves desde fuera de las apps, que para eso están. En el caso de las apps de Play Store, son más difíciles de detectar, pero hay un claro salvavidas: bajo ningún concepto des permisos de accesibilidad a una app si no tienes del todo claro su procedencia, funciones y para qué necesitan ese permiso.

Vía | Threatfabric